Wie begegnet die Industrie den neuen Anforderungen durch NIS 2 und den Cyber Resilience Act (CRA)?

Rückschau: Industrial-Security-Forum der Sensorik-Community bei der Maschinenfabrik Reinhausen

REGENSBURG. Die Sensorik-Community rückt das Thema Industrial Security weiter nach vorne. Gründe liegen auf der Hand: Bitkom beziffert Wirtschaftskriminalität im Jahr 2025 auf 289 Milliarden Euro, 70 Prozent davon entstehen durch Cyberangriffe – zunehmend KI-basiert. Die Schäden steigen weiter, Ransomware bleibt Treiber der größten Einzelschäden. Zugleich rückt der September 2026 – und damit die erste Meldepflicht im Zuge des Cyber Resilience Act (CRA) – näher. Der CRA verändert die Produktentwicklung grundlegend, NIS 2 verschärft die Anforderungen an Betreiber kritischer Infrastrukturen.

Vor diesem Hintergrund trafen sich kürzlich rund 30 Expert*innen aus Industrie, Forschung und Cybersicherheit zum Technologieforum „Industrial Security“. Gastgeber war die Maschinenfabrik Reinhausen. Wie im Vorjahr war das Fachforum ein gemeinsames Angebot der Strategischen Partnerschaft Sensorik, TeleTrusT und dem IT-Sicherheitscluster – und wie im Vorjahr war das Forum ausgebucht. Ein klares Signal für den bestehenden Austausch- und Informationsbedarf zu neuen Cyber-Regelwerken.

„Unsere Produkte sind weltweit Teil kritischer Infrastruktur – ihre sichere und gesetzeskonforme Entwicklung ist essenziell.“

Gastgeber Dr. Hubert Feyer, Maschinenfabrik Reinhausen

CRA und NIS 2 bringen neue Verbindlichkeit

Der CRA gilt ab 2027 für alle Produkte mit digitalen Elementen. Er verpflichtet Hersteller zu „Security by Design“ und „Security by Default“. Die Anforderungen decken den gesamten Produktlebenszyklus ab: von der sicheren Entwicklung über Schwachstellenmanagement bis hin zu verpflichtenden Sicherheitsupdates über mindestens fünf Jahre. Zusätzlich greift ab September 2026 die Meldepflicht für Schwachstellen und Angriffe. Ziel ist es, unsichere Importe aus dem EU-Markt fernzuhalten und die Resilienz vernetzter Geräte zu erhöhen. NIS 2 erweitert parallel die Sicherheitsvorgaben für kritische Infrastrukturen und legt damit besonderes Gewicht auf die Schnittstelle zwischen OT und IT. Beide Regulierungen beeinflussen Wertschöpfungsketten und Geschäftsmodelle – besonders in der Automatisierung, in der Fertigungstechnik und in Sensornetzen.

Konkrete Impulse - ein gemeinsamer Nenner: Die Werkzeuge liegen vor

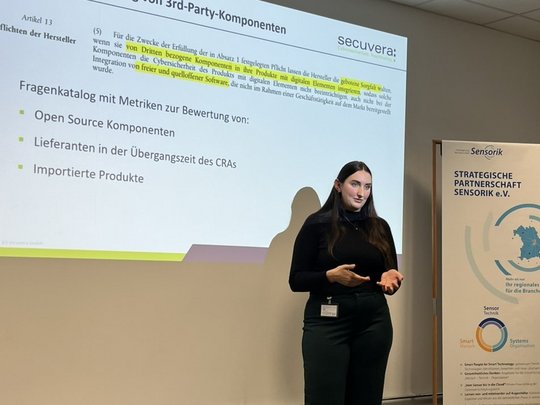

Welche Anforderungen Hersteller bereits heute einplanen müssen, zeigte Sophia Pötsch (secuvera GmbH). Sie betonte die Breite des Geltungsbereichs: „Der CRA wirkt überall, da mittlerweile so viele Geräte vernetzt sind.“ Ihr Appell: frühzeitig starten, Klarheit schaffen, Prozesse aufbauen – bevor 2027 zur operativen Deadline wird.

Klarheit, aber auch Standard sind nötig

Die aktuelle Arbeit konzentriere sich daher darauf, CRA-Vorgaben sauber in bestehende Rahmenwerke zu integrieren und bis September 2026 eindeutige Meldewege zu definieren, so Steffen Heyde von der secunet GmbH. Secunet entwickelt Systeme für alle Sicherheits- und Vertraulichkeitsklassen. Sein Ziel: eine strukturierte, technisch belastbare Umsetzung, die Vertrauen schafft.

Ein junges Unternehmen mit wachsender Relevanz ist Complioty, ein Spinoff der Universität Regensburg. Das Team um Philip Empl und Markus Hornsteiner analysiert frei zugängliche Datenbanken und gleicht Schwachstellen oder Exploits automatisiert mit Geräte- und Komponentenlisten ab. Das System identifiziert Risiken entlang der Lieferkette – etwa unsichere Chips oder angreifbare Bibliotheken. Transparenz entsteht dort, wo Hersteller bislang oft nur begrenzt Einblick hatten.

An der Praxis industrieller Infrastrukturen setzen Moxybyte und Act Digital an. Die Lösung beider Unternehmen erkennt ungewöhnliche Eingriffe an schwer zugänglichen Stellen kritischer Anlagen. Jan Richter-Brockmann (Act Digital) und Benedict Schwind (Moxybyte) zeigten, wie sich OT-Netze auch ohne flächendeckendes Monitoring zuverlässig absichern lassen: mit Blick auf Anomalien, die auf Manipulationen oder unerwartete Zugriffe hindeuten.

Ein Netzwerk, das greift, sobald es kritisch wird…

„Die Zeit läuft, es gilt jetzt anzupacken. Alle Beteiligten müssen eingebunden werden – von 3rd-Party-Komponenten über die Lieferkette bis hin zu den Kunden – und es geht nicht ohne die Entwickler."

Matthias Streller, Geschäftsführung Strategische Partnerschaft Sensorik e.V.

Die technische Basis für CRA-konforme Produktentwicklung existiert bereits: Werkzeuge, Datenbanken, Monitoring-Tools und Anbieter, die sichere Entwicklungsprozesse beherrschen. Sicherheitsanforderungen greifen nur, wenn technische Teams Verantwortung übernehmen und Unternehmen ihre gesamte Wertschöpfungskette einbeziehen. Die Herausforderung liegt weniger im „Was“, sondern im „Wie schnell“. Unternehmen benötigen klare Zuständigkeiten, Budget und ein Verständnis dafür, dass Cybersicherheit integraler Bestandteil des Geschäftsmodells ist. Breites Sicherheitsdenken muss in Businessplänen verankert sein – nicht nur in IT-Abteilungen.

„Gemeinsam mit unseren Partnerclustern können wir als Anlaufstelle für Fragen zu CRA, NIS 2 und zur OT‑IT-Verzahnung agieren. Wir haben die relevanten Kontakte, Erfahrungswissen und können sofort Zugang zu Expertinnen und Experten aus Forschung, Prüforganisationen und Industrie schaffen.“

Kontakt

Matthias Streller

m.streller(at)sensorik-bayern.de